近日,以色列安全公司CTS-Labs研究发现,AMD Zen CPU架构存12个高危安全漏洞,危害程度丝毫不亚于此前英特尔曝光的熔断和幽灵漏洞。

报告描述了四个类别的漏洞,每个漏洞都有几个不同之处。此次报告的漏洞都需要获得管理员权限才能被发现,这些漏洞涉及AMD Ryzen桌面处理器、Ryzen Pro企业处理器、Ryzen移动处理器、EPYC数据中心处理器。不同漏洞对应的平台不同,其中21种环境下已经被成功利用,还有11个存在被利用的可能。而且CTS-Labs声称没有任何缓解措施。

这些漏洞可以给AMD Zen平台造成六种严重危害,包括控制Ryzen/EPYC安全处理器、控制Ryzen主板、利用恶意软件感染AMD处理器、窃取高安全性企业网络证书、规避几乎所有终端安全方案、对硬件造成物理损坏。

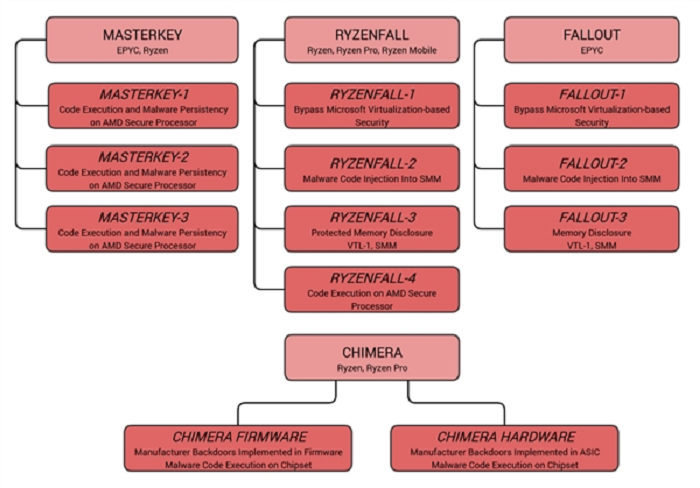

四类漏洞如下:

1、Masterkey

包括三个漏洞,波及Zen架构全系产品,存在于安全启动(Secure Boot)功能中,可通过特制的Ring 0权限级别软件修改系统BIOS,进而绕过安全检查。

漏洞原因是AMD Zen架构整合的安全处理器(一个32位的Cortex-A5架构模块)没有使用自己的单独物理内存空间,而是共享系统内存。

2、Ryzenfall

包括四个漏洞,全系列Ryzen都受影响,针对的还是Zen安全处理器,可导致公共和私有密钥泄露,并在芯片层面执行,源于安全处理器和集成内存控制器设计的缺陷。

另外,漏洞还可以绕过用来保存和认证密码的Windows Defender Credentials Guard,以及其他安全功能,甚至能借机扩散到其他电脑上。

3、Fallout

包括三个漏洞,可以打通虚拟机和主机,攻击对象是服务器级的EPYC。

4、Chimera

包括两个漏洞,针对的不是处理器,而是配套的300系列芯片组。研究者发现,可以通过网络向芯片组植入按键记录器(Keylogger),进而直通主板BIOS,因为它就保存在与芯片组相连的一个8针串行ROM中。

目前,研究人员已经公布了相关漏洞的白皮书,但出于保护目的隐藏了技术细节,同时也给出了解决办法,AMD有90天的时间来修复它们。

AMD发言人回应说:“我们正在积极调查和分析白皮书中指出的芯片漏洞问题,由于这家安全公司过去并没有与AMD的合作经历,我们认为它们处理这件事情的方式不合适,即没有给AMD合理的时间去调查研究它们的发现之前就向媒体公布了它们发现的漏洞。”